مقدمة سريعة الـ White-Hat أو الاختراق الأخلاقي هو استخدام نفس أدوات وأساليب المهاجمين لكن لغرض واحد: تحسين الأمان — اكتشاف ثغرات قبل استغلالها من قِبَل المهاجمين، وإصلاحها. المهندس الأخلاقي شغله حماية، اختبار، وتوثيق، مش تدمير أو سرقة. 1) شو بيعمل الهاكر الأخلاقي بالضبط؟ باختصار: يختبر الأنظمة بطريقة مسيطرة ومصرّح بها ليكشف نقاط الضعف، ثم يقدّم

مقدمة سريعة

الـ White-Hat أو الاختراق الأخلاقي هو استخدام نفس أدوات وأساليب المهاجمين لكن لغرض واحد: تحسين الأمان — اكتشاف ثغرات قبل استغلالها من قِبَل المهاجمين، وإصلاحها. المهندس الأخلاقي شغله حماية، اختبار، وتوثيق، مش تدمير أو سرقة.

1) شو بيعمل الهاكر الأخلاقي بالضبط؟

باختصار: يختبر الأنظمة بطريقة مسيطرة ومصرّح بها ليكشف نقاط الضعف، ثم يقدّم تقريرًا مفصّلاً عن الثغرات وكيفية إصلاحها. المهام تشمل: تقييم شبكة، فحص تطبيقات ويب، مراجعة إعدادات سيرفر، اختبار اختراق داخلي وخارجي، واختبار سياسات الوصول.

2) مبادئ وأخلاقيات لازم تعرفها قبل أي شي

- احصل على إذن واضح ومكتوب قبل أي اختبار.

- التزم بحدود النطاق (Scope) المتفق عليه.

- لا تُجري أي اختبار يعرّض البيانات للخطر إلا إذا كان جزءًا من العقد.

- وثّق كل خطوة ونتيجة.

- اتبع سياسة Responsible Disclosure عند العثور على ثغرة.

- التزم بالقوانين المحلية والدولية — عدم الالتزام يعرضك للمساءلة الجنائية.

3) منهجية العمل العامة (بمستوى عالي — بدون خطوات استغلال)

- جمع المعلومات (Reconnaissance): جمع بيانات عامة عن الهدف (Domains, IP ranges, services) بطريقة مرئية ومصرّح بها.

- المسح (Scanning): التعرف على الخدمات والبورتات المفتوحة.

- تقييم الثغرات (Vulnerability Assessment): استخدام أدوات لفحص الأنظمة بحثًا عن مشكلات معروفة.

- اختبار الاختراق (Penetration Testing): محاكاة هجوم محدود النطاق وفقًا للترخيص لاختبار إمكانية الاستغلال.

- التوثيق والتقرير: كتابة تقرير واضح يحتوي على وصف الثغرات، مستوى الخطورة، خطوات الاستجابة المقترحة.

- إعادة الفحص (Re-test): بعد الإصلاح، التأكد أن الثغرات أُغلقت فعليًا.

ملاحظة: هذي خطوات مفهومية — ما فيها أوامر أو استغلال فعلي.

4) أدوات شائعة مفيدة (فئات وأمثلة — بدون شرح تشغيل)

- أدوات جمع المعلومات: أدوات للبحث العام عن المجالات والسجلات.

- ماسحات الثغرات (Vulnerability Scanners): لفحص الأنظمة بحثًا عن ثغرات معروفة.

- أدوات اختبارات تطبيقات الويب: مساعدة في كشف مشاكل مثل XSS أو SQLi (كن حذرًا وقانوني).

- أدوات تحليل الشبكة: لفهم حركة الشبكة والبُنى.

- أدوات إدارة الاختبارات والتوثيق: لإدارة نتائج الفحوصات وصياغة التقارير.

(سأعطيك قائمة مفصلة بالأسماء لو بدك؛ لكن ما أزود أوامر تشغيل أو خطوات استغلال.)

5) مسار تعلّم مقترح خطوة-بخطوة (مفهومي وعملي وآمن)

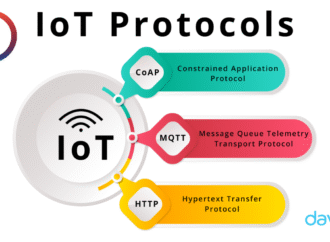

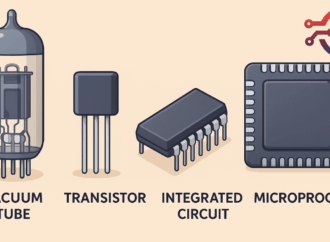

- أساسيات الشبكات (TCP/IP، DNS، HTTP).

- نظم التشغيل (Windows وLinux basics).

- مفاهيم الأمن (التشفير، مصادقة، سياسات).

- تعلم أدوات فحص واستطلاع بشكل تجريبي داخل مختبرات آمنة.

- المشاركة في منصات تعليمية عملية قانونية (انظر أدناه).

- الحصول على شهادة معترف بها، ثم البحث عن فرص عمل أو مشاريع Bug Bounty صغيرة.

6) شهادات مفيدة وسوق العمل

- CompTIA Security+ — بداية جيدة لمفاهيم الأمن.

- CEH (Certified Ethical Hacker) — شهادة معروفة للمبتدئين/المستوى المتوسط.

- OSCP (Offensive Security Certified Professional) — عملي وصارم ومطلوب لمن يريد العمل كمختبر اختراق محترف.

- شهادات متقدمة: OSCE, OSWE, CRTO حسب التخصص.

7) منصات للتدرّب الآمن والقانوني (حرفيًّا ننصح بها)

- TryHackMe — مسارات موجهة للمبتدئين وحتى المتقدمين.

- Hack The Box — مختبرات عملياتية وتحديات CTF.

- VulnHub — أجهزة افتراضية جاهزة للتنزيل والتدريب محليًا.

- OWASP Juice Shop — تطبيق ويب متعمد به ثغرات لتعلّم أمن التطبيقات.

- CTFtime — متابعة مسابقات الأمن السيبراني.

هات المنصات تسمح لك تتدرّب بأمان داخل بيئة معزولة ومصرّح بها — وهذا الطريق الصحيح للصعود في المجال.

8) البرمجة والمهارات التقنية اللي بتحتاجها

- لغة scripting: Python أو Bash — لأتمتة الاختبارات وتحليل النتائج.

- فهم جيد لـ HTTP، JavaScript، قواعد البيانات SQL.

- القدرة على قراءة لوجات الأنظمة وتحليل الشبكات.

- مهارات كتابة تقارير تقنية واضحة ومقنعة.

9) تقرير الثغرات وResponsible Disclosure

لو لقيت ثغرة في موقع أو خدمة:

- توثّق الأدلة بشكل آمن (Screenshots، لوجات) بدون نسخ بيانات حساسة.

- تواصل مع مالك الخدمة عبر القنوات الرسمية (support أو Security@domain).

- اعرض النطاق، الأثر، وكيف يمكن إعادة إنتاج المشكلة — بس بطريقة آمنة لا تكشف عن طريقة الاستغلال للعامة.

- امنحهم وقتًا معقولًا للإصلاح قبل النشر.

- لو عندك اتفاقية Bug Bounty، اتبع شروطها بدقة.

10) قوانين ونصائح عملية مهمّة

- لا تختبر أنظمة بدون تصريح صريح ومكتوب.

- راجع قوانين بلدك حول الاختراق، التراخيص تختلف بين دول.

- احتفظ بنسخ من الموافقات والعقود قبل أي اختبار.

- لا تنشر طرق الاستغلال أو الأدلة القابلة للاستنساخ للعامة قبل إصلاحها.

11) موارد للقراءة والمتابعة

- مواقع ومراجع عامة: OWASP, NIST, CISA.

- كتب مبدئية: كتب أمن الشبكات، كتب عن اختبار الاختراق (مفاهيمية).

- بودكاست وقنوات تقنية متخصصة في الأمن.

- مدونات فرق الأمان في شركات كبيرة (Google Project Zero, Microsoft Security).

12) نصائح سريعة من مهندس ميداني

- ابدأ بمختبر بسيط على جهازك المحلي — تعلم كيف تبني بيئة آمنة قبل ما تختبر أي شي على الشبكة الحقيقية.

- دوّن كل شيء: خطوات الفحص، النتائج، والتاريخ — هذا سبب قبول تقاريرك من الشركات.

- اتعلّم من الأخطاء، وشارك في CTFs لبناء مهارات حقيقية بدون مخاطر قانونية.

اترك تعليقاً

لن يتم نشر البريد الإلكتروني الخاص بك. الحقول المطلوبة مؤشرة بعلامة *